Dans cet article, on va voir comment créer et utiliser un iPhone virtuel sur la dernière version d’iOS. La seule condition requise est un Mac avec une puce Apple Silicon, puisque la virtualisation repose sur le framework Virtualization d’Apple.

Private Cloud Compute Link to heading

En 2024, Apple présente Apple Intelligence et évoque des serveurs capables de traiter les requêtes trop lourdes pour être exécutées localement sur les appareils : le Private Cloud Compute.

Attachée à faire de la protection de la vie privée et de la sécurité des utilisateurs une priorité, Apple propose aux chercheurs en sécurité d’auditer ces serveurs en publiant une partie du code source du PCC, ainsi qu’un outil permettant d’en exécuter une version virtualisée sur Mac : le PCCVRE.

Le PCCVRE (Private Cloud Compute Virtual Research Environment) est l’environnement de recherche virtuel proposé par Apple afin de permettre aux chercheurs d’analyser et d’auditer le fonctionnement du Private Cloud Compute (PCC).

C’est d’ailleurs le sujet de mon précédent article.

iPhone Research Environment Virtual Machine Link to heading

À partir d’iOS 26.1, le firmware du PCC utilisé pour tourner sur les serveurs mais aussi en environnement virtuel, contient de nouveaux fichiers liés à un appareil nommé vphone600.

λ ~ » pzb -l https://updates.cdn-apple.com/private-cloud-compute/0cb00f22e0f7a8b33995b49b2bdca77f781ed6093a09c570ac21b0f012bab908 | grep vphone

7983 f Firmware/all_flash/DeviceTree.vphone600ap.im4p

3326030 f Firmware/all_flash/sep-firmware.vphone600.RELEASE.im4p

734 f Firmware/all_flash/sep-firmware.vphone600.RELEASE.im4p.plist

14064624 f kernelcache.release.vphone600

14382432 f kernelcache.research.vphone600

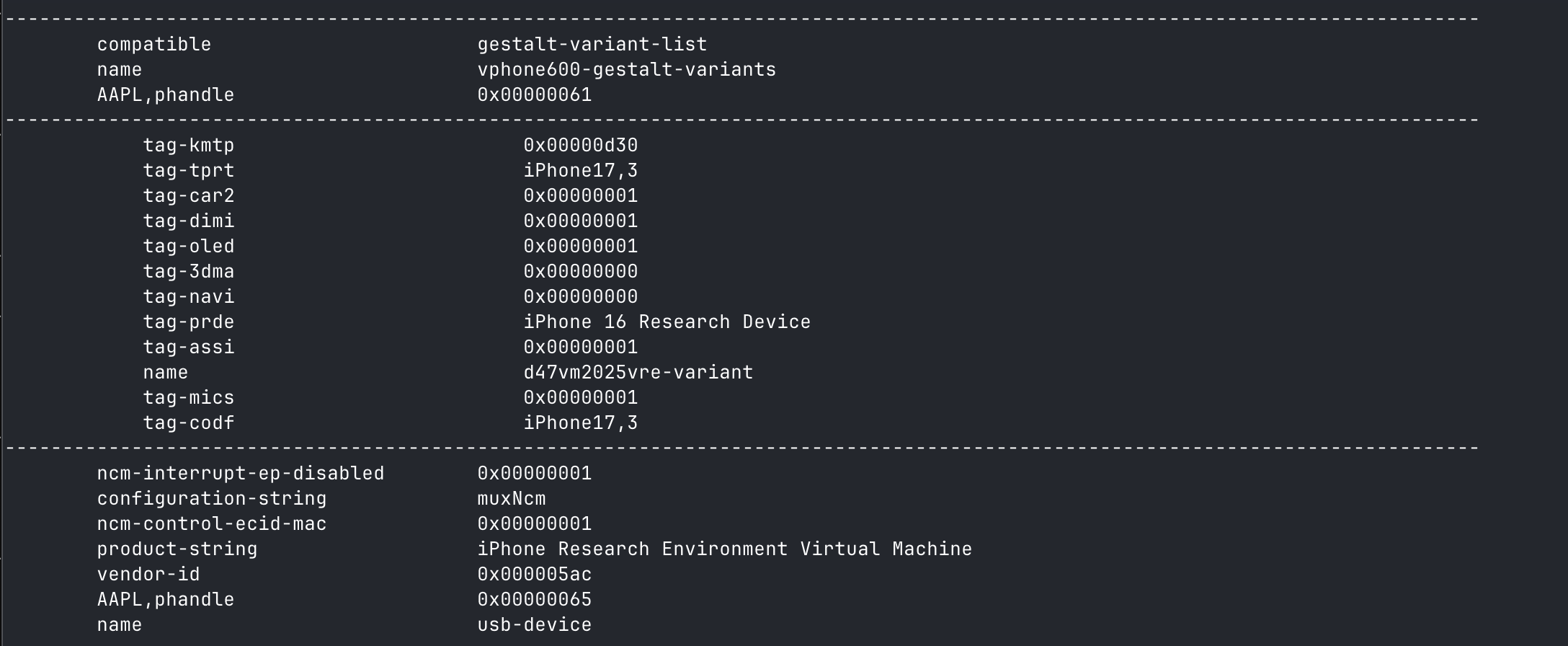

En analysant de plus près le DeviceTree, qui est le fichier qui contient une structure de données décrivant le matériel d’un appareil Apple, utilisée par le kernel pour identifier et initialiser les composants, on remarque que ces fichiers correspondent à un iPhone virtuel dédié à la recherche en sécurité.

DeviceTree listant les composants d’un iPhone virtuel

DeviceTree listant les composants d’un iPhone virtuel

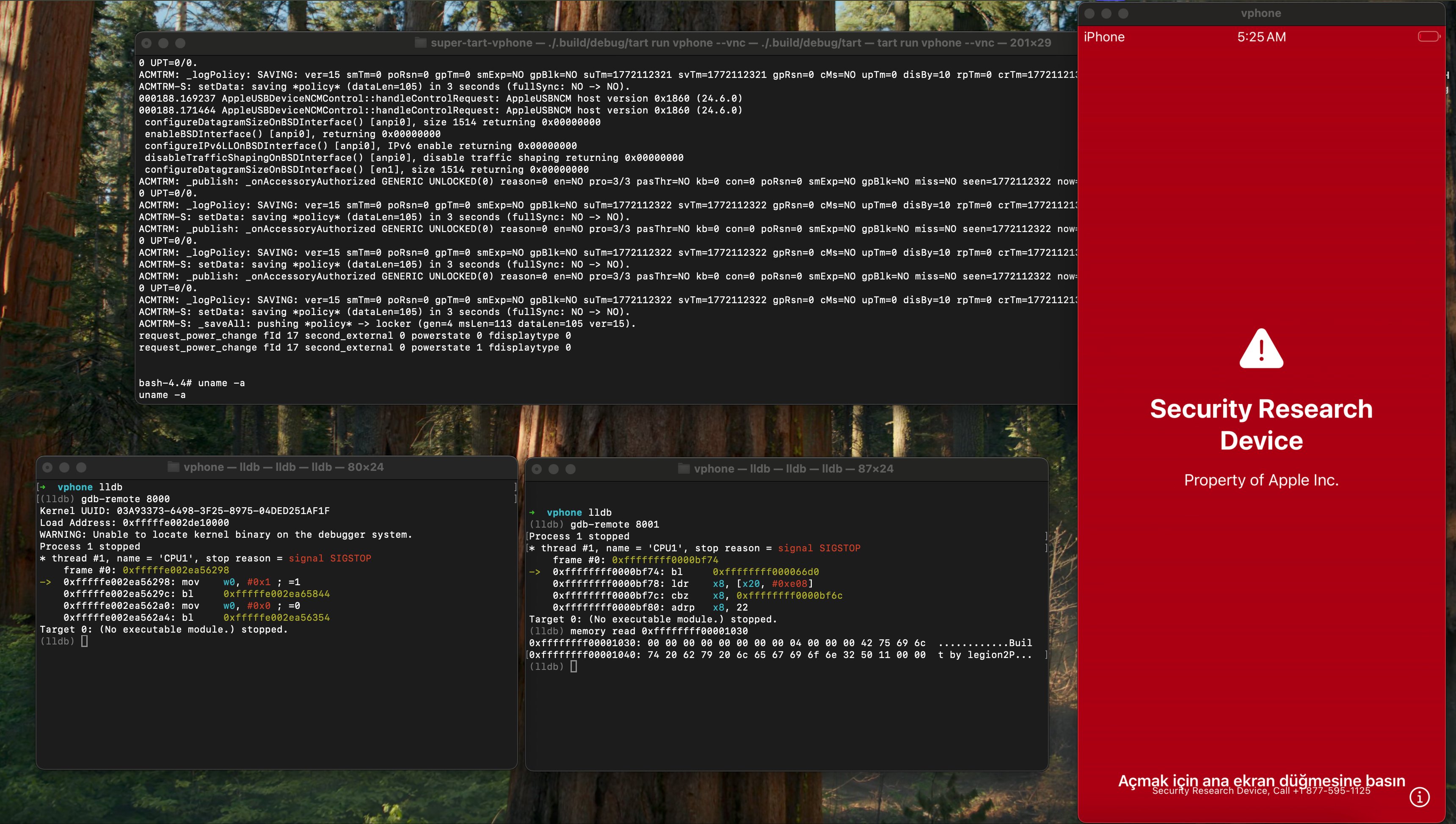

En effet, ce firmware contient un équivalent du Security Research Device, proposé à certains chercheurs en sécurité.

Le Security Research Device (SRD) est un iPhone spécialement modifié prêté par Apple aux chercheurs en sécurité pour analyser iOS avec des accès étendus, tout en conservant des protections empêchant toute utilisation en production.

Security Research Device première génération

On peut s’y connecter via SSH en tant que root, utiliser n’importe quel entitlement ou downgrade vers n’importe quelle version d’iOS.

Donc avec cette version virtuelle, on pourrait avoir un équivalent du SRD mais avec les capacités du PCCVRE, qui permettent de faire du debugging plus poussé.

Quelques mois après en avoir parlé sur X (anciennement Twitter), le chercheur Hyungyu Seo a publié un article avec démonstration vidéo d’un iPhone virtuel et quelques jours plus tard un writeup, suivi d’un guide sur comment patcher les composants d’iOS pour faire fonctionner cette machine virtuelle.

Some demo about running Virtual iPhone using Apple Virtualization framework:https://t.co/be3rG3zZSE pic.twitter.com/0NOBUlwrIB

— Hyungyu Seo (@wh1te4ever) February 21, 2026

iPhone virtual avec capacités de DEBUG

iPhone virtual avec capacités de DEBUG

Quelques jours plus tard, un nouveau projet sort : vphone-cli. Ce projet permet de démarrer un iPhone virtuel avec la dernière version d’iOS, iOS 26.3, et les mêmes capacités de debug et de SSH que le guide.

Avec vphone-cli, tout se gère via un Makefile. Plus besoin de patcher manuellement les bootloaders, cet outil le fait tout seul.

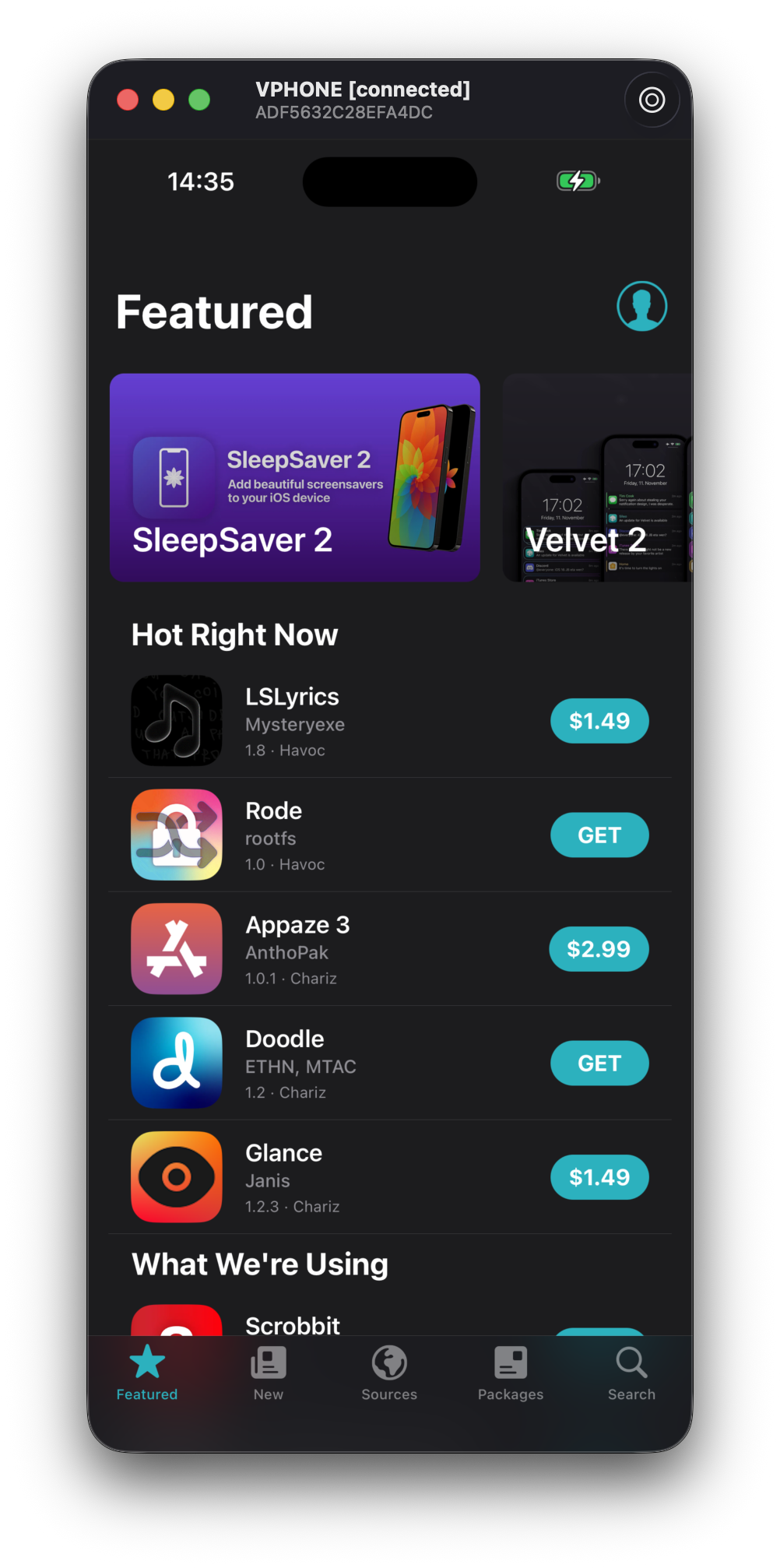

La commande make setup_machine gère tout, du téléchargement des firmwares à l’installation d’iOS. De plus, il offre la possibilité de préparer le système pour installer Sileo (une version moderne de Cydia) et tout l’environnement de jailbreak, sans exploiter de faille de sécurité.

➜ vphone-cli git:(main) make

vphone-cli — Virtual iPhone boot tool

LazyCat (AIO):

make setup_machine Full setup through First Boot

Options: JB=1 Jailbreak firmware/CFW path

DEV=1 Dev firmware/CFW path (dev TXM + cfw_install_dev)

SKIP_PROJECT_SETUP=1 Skip setup_tools/build

NONE_INTERACTIVE=1 Auto-continue prompts + boot analysis

SUDO_PASSWORD=... Preload sudo credential for setup flow

...

Variables: VM_DIR=vm CPU=8 MEMORY=8192 DISK_SIZE=6

La préparation de l’environnement et l’installation de la VM prennent une dizaine de minutes, après quoi vous aurez un iPhone virtuel entièrement fonctionnel.

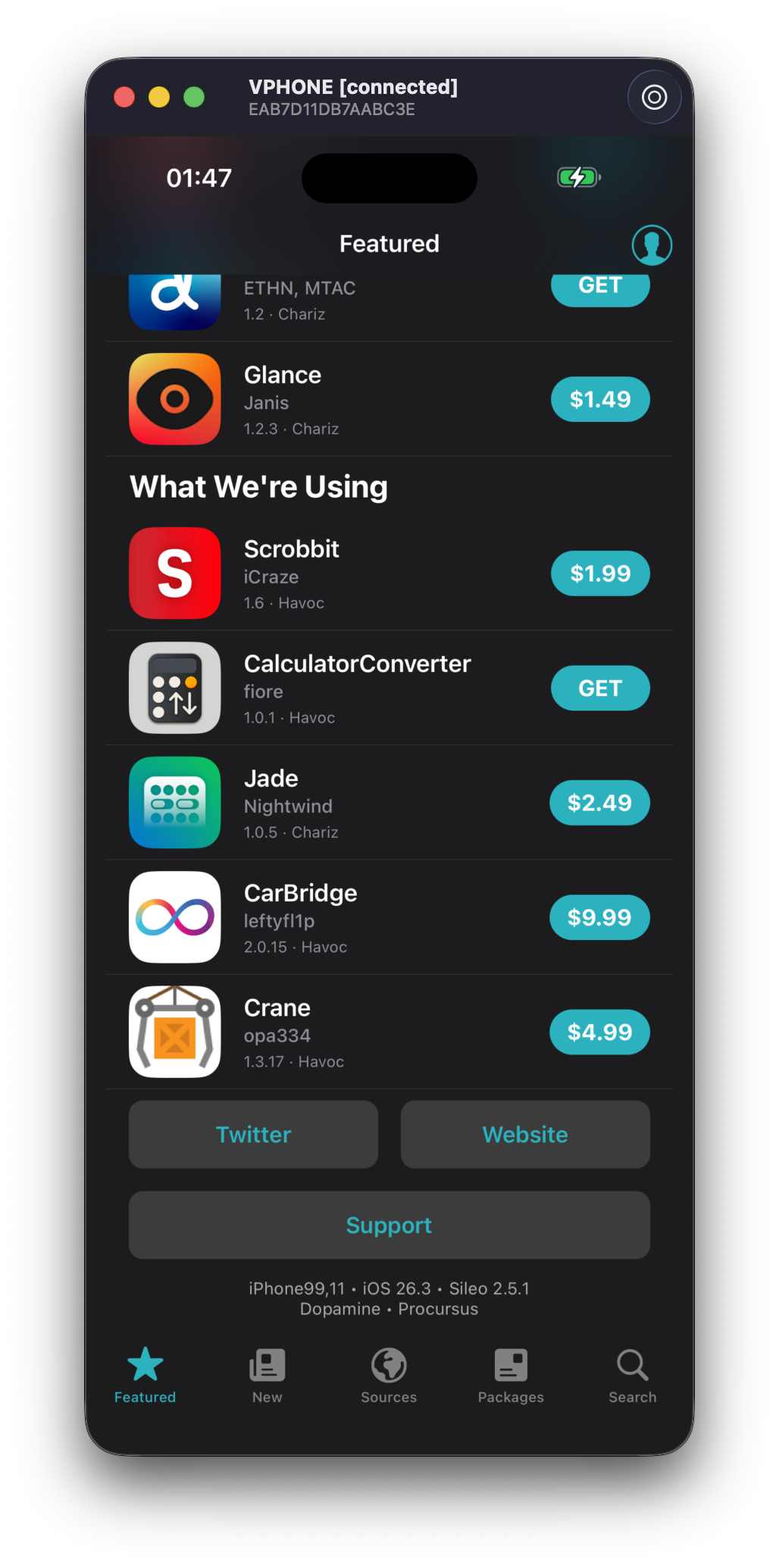

Comme vous pouvez le voir ci-dessous, vphone-cli a installé un iPhone virtuel sous iOS 26.3, avec Sileo installé.

SpringBoard du vphone avec Sileo

Cette VM est même reconnue comme un vrai iPhone dans le Finder, ce qui permet de tester des backups ou de synchroniser des données comme avec un appareil physique.

Secure Enclave Processor Link to heading

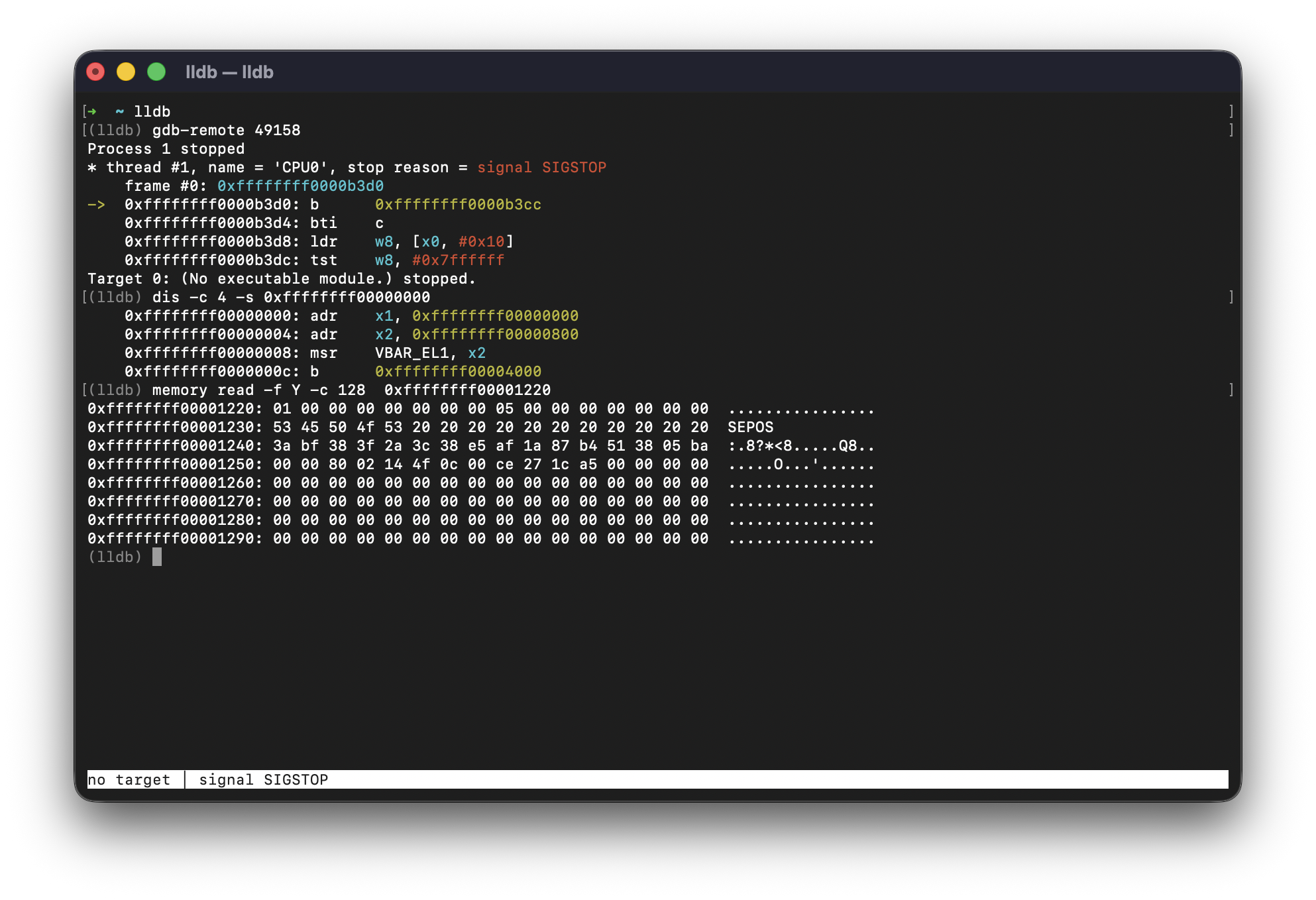

Cet iPhone virtuel fait aussi tourner une version virtualisée du SEP. Pour rappel, le Secure Enclave Processor (SEP) est un coprocesseur dédié à la sécurité, isolé du processeur principal, qui gère les opérations sensibles comme le stockage des clés de chiffrement, l’authentification biométrique (Touch ID / Face ID) ou encore le déchiffrement des données au démarrage.

Avec vphone-cli, on a la possibilité de debugger directement le firmware du SEP, ce qui n’était auparavant possible qu’avec des appareils de développement spécifiques.

Debugging du SEP-firmware avec LLDB

Debugging du SEP-firmware avec LLDB

Ces appareils, qu’on appelle des iPhones dev-fused et accessibles uniquement sur le marché noir, offrent des capacités de debug pour le SEP similaires à celles de l’iPhone virtuel.

Jailbreaking Link to heading

Comme mentionné précédemment, vphone-cli offre la possibilité de préparer l’environnement pour un jailbreak complet, sans exploiter la moindre faille de sécurité. Contrairement à un jailbreak traditionnel sur appareil physique, ici tout repose sur le fait que la VM tourne sur un firmware patché, ce qui nous permet de contourner toutes les protections habituelles d’iOS.

Une fois l’option JB=1 passée au make setup_machine, l’outil se charge de patcher les composants nécessaires et d’installer automatiquement Sileo, le gestionnaire de paquets moderne qui remplace Cydia.

Sileo installé sur un iPhone Virtuel

Depuis Sileo, il est alors possible d’installer n’importe quel outil utilisé dans la communauté jailbreak : frida, debugserver, Terminal, etc.

L’avantage par rapport à un SRD ou un appareil physique jailbreaké est important : pas de risque de perte de données, pas de dépendance à une chaîne de failles corrigées par Apple, et la possibilité de repartir d’un environnement propre à tout moment en redémarrant la VM.

Debugging Link to heading

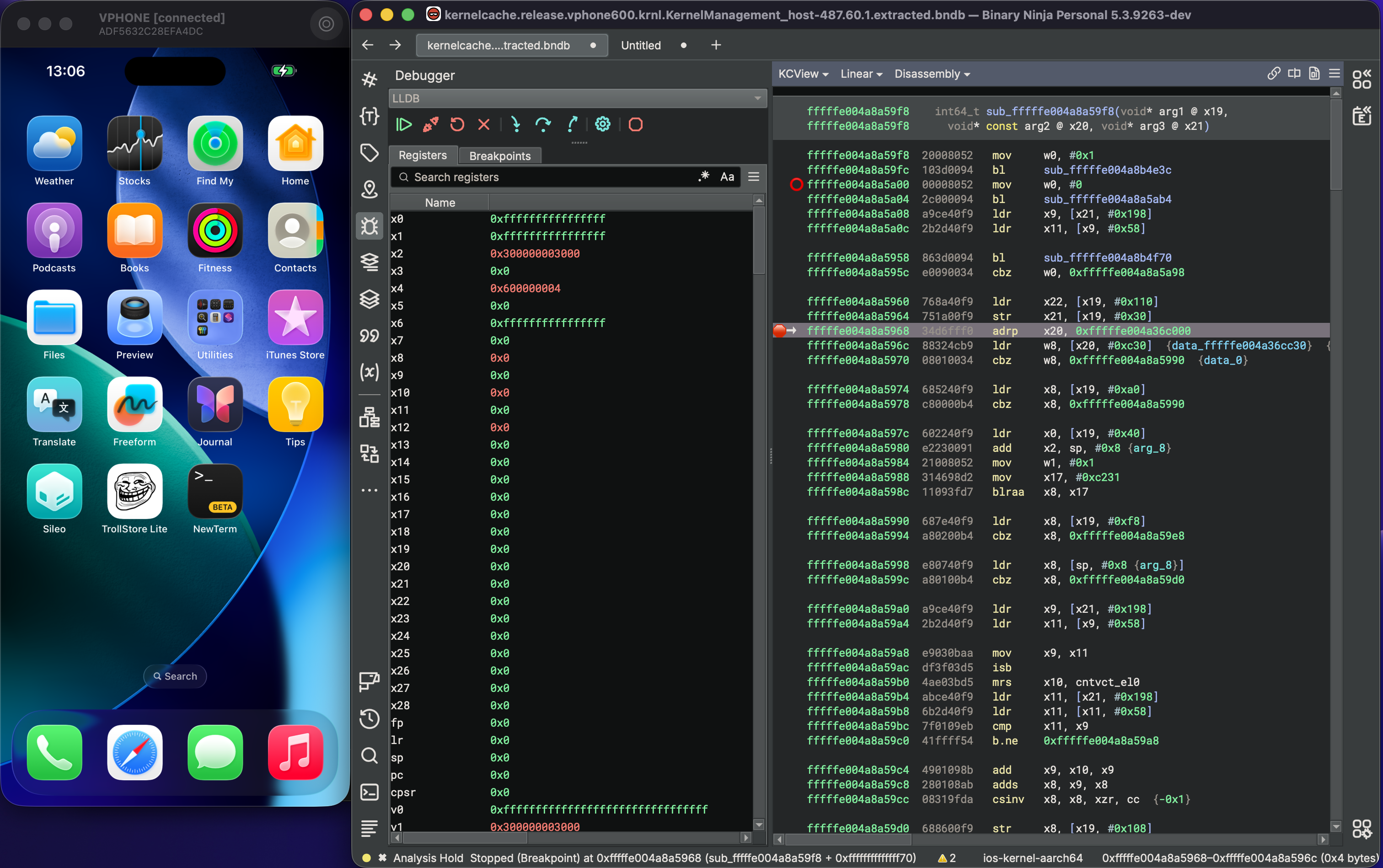

À l’instar du PCCVRE, cette VM permet d’effectuer du kernel debugging via LLDB ou Binary Ninja. L’ensemble des fonctionnalités habituelles sont disponibles : interruption d’exécution, breakpoints, watchpoints, etc.

Binary Ninja : session de debug du kernel

Binary Ninja : session de debug du kernel

Malheureusement, Apple ne fournit pas de Kernel Debug Kit pour iOS, ce qui rend plus compliqué le processus de debug en l’absence de symboles.

Conclusion Link to heading

Pour conclure cet article, l’arrivée d’un iPhone virtuel, même si ce n’est pas encore officialisé, marque une étape importante pour la recherche en sécurité. Avant, cela nécessitait un SRD, prêté par Apple à un nombre limité de chercheurs. Aujourd’hui, c’est accessible à n’importe qui avec un Mac Apple Silicon.

Entre l’accès root via SSH, le kernel debugging et la possibilité de jailbreaker l’environnement sans exploiter la moindre faille, les possibilités offertes sont considérables.

On pourrait comparer ça à Corellium, car la plateforme permet aussi de déployer des iPhone virtuels depuis des années, mais Corellium supporte bien plus qu’un iPhone. Elle supporte d’autres appareils (Android notamment), permet de déployer un large éventail de versions d’iOS, bien au-delà d’iOS 26.1 et versions ultérieures, et offre des fonctionnalités avancées comme le snapshot ou l’instrumentation réseau.

Le vphone n’est donc pas un remplacement de Corellium, mais plutôt une alternative gratuite et native pour un usage orienté recherche.

Bien sûr, il y a toujours certaines limitations comme l’absence de Kernel Debug Kit pour iOS, mais j’y crois pour le futur.

La direction est prometteuse, et j’ai hâte de pouvoir tester les prochains kits d’exploitation comme Coruna et DarkSword sur cet iPhone virtuel.

Liens et sources :